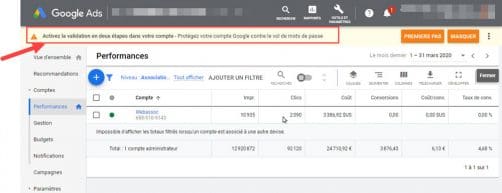

Depuis quelques temps, google fait le forcing sur la sécurisation des comptes Google et au-delà. Par temps de télétravail renforcé par le contexte du Covid-19, les menaces de piratage se font plus nombreuses. Dans une stratégie Webmarketing, la pérennisation du poste de travail est un socle souvent trop oublié. Même dans google ads, en ce moment, il fait le forcing pour l’activation d’une authentification renforcée ! Faisons un tour de ce que propose google pour protéger l’utilisateur google lambda, puis ensuite ce qu’il existe pour des utilisateurs plus avancés avec pour terminer quelques petits utilitaires de sécurisation.

Protections standards d’un compte et des applications Google (dont Google Ads)

Des Options différentes pour protéger un compte

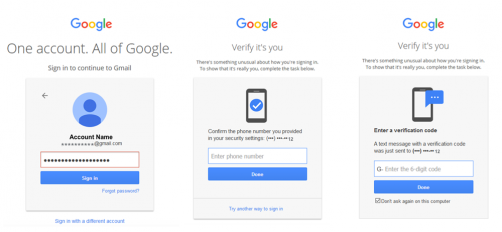

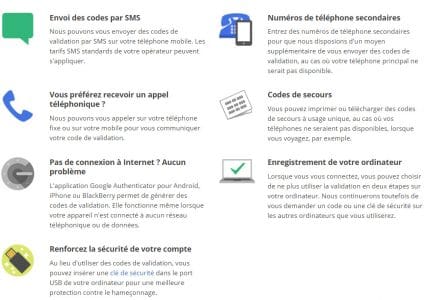

L’idée c’est d’ajouter un niveau de sécurité supplémentaire. Au global à chaque connexion à un compte Google, un mot de passe et un code de validation sont demandés à l’utilisateur. Il faut donc avoir un appareil à proximité, ce qui en éloigne plus d’un ! Un mot de passe à valeur unique envoyé sur un smartphone. Mais Google ne propose pas uniquement ce moyen, voici la liste :

- Recevoir un sms

- Un appel téléphonique

- Enregistrer à l’avance des codes de secours qui sont des codes secrets à utiliser pour se connecter lorsque l’on n’a pas son téléphone. Chaque code ne peut être utilisé qu’une fois.

- Invite Google : une invite Google sur téléphone nécessite d’appuyer sur Oui pour se connecter au compte.

- Google Authenticator :application Android / iOS pour obtenir des codes de validation gratuits, et ce même lorsque votre téléphone est hors connexion. Disponible sur Android et iPhone.

- Numéro de téléphone secondaire : Ajoutez un téléphone secondaire afin de pouvoir vous connecter même si vous perdez votre téléphone.

- Clé de sécurité : une méthode de validation qui permet de se connecter de manière sécurisée. Elle peut être intégrée à votre téléphone, utiliser le Bluetooth ou se brancher directement sur le port USB de votre ordinateur.

Optez pour la connexion qui vous convient mais on peut alléger la procédure !

Lors de la connexion, vous pouvez choisir de ne plus utiliser la validation en deux étapes sur l’ordinateur que vous utilisez. Dès lors, en vous connectant depuis cet ordinateur, vous êtes invité à saisir uniquement votre mot de passe. Voici les principales étapes pour mettre en place la validation en 2 étapes

Vous êtes toujours protégé, car si un utilisateur (vous y compris) tente de se connecter à votre compte depuis un autre ordinateur, il doit saisir un code de validation.

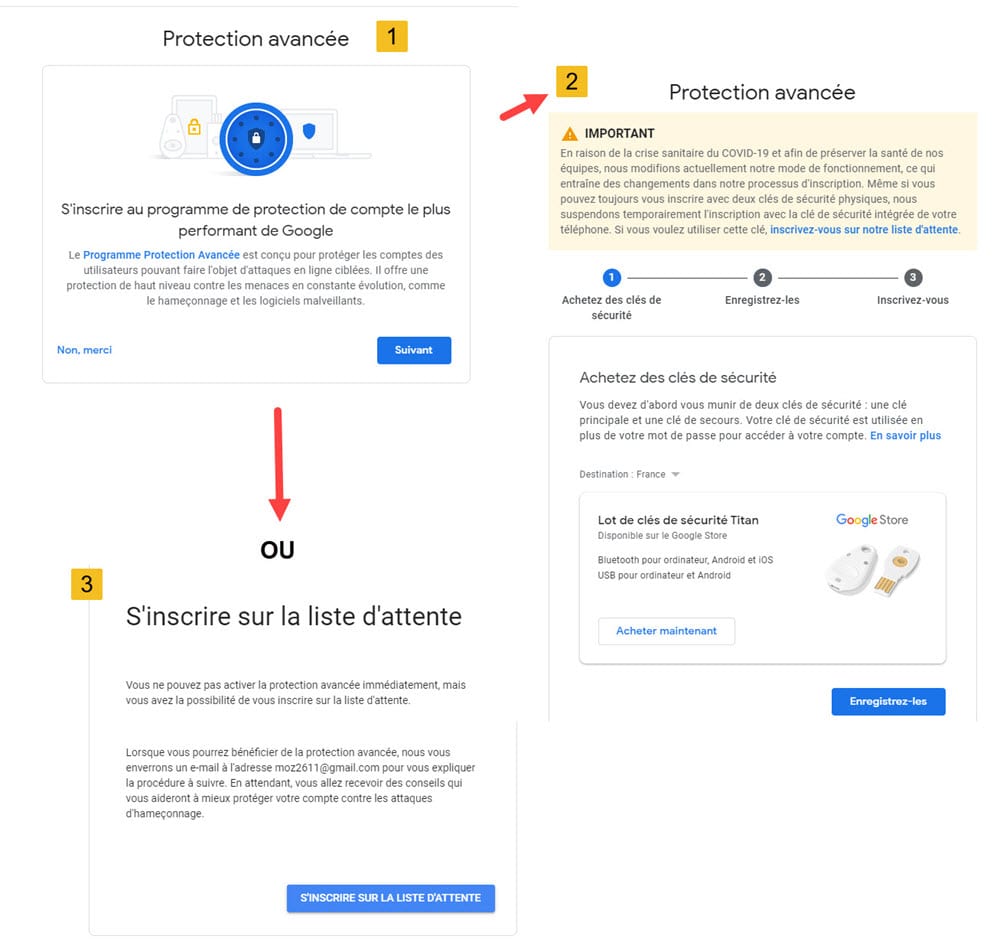

Protection Google pour les utilisateurs avancées

Alors là on rentre dans la cour des experts !

La Protection Avancée utilise des clés de sécurité pour protéger les e-mails, documents, contacts ou autres données. Même si un pirate informatique possède le mot de passe, il ne pourra pas accéder au compte la vôtre clé de sécurité.

Une clé de sécurité est un petit appareil physique qui permet de confirmer l’identité de l’utilisateur qui se connecte au téléphone, tablette ou ordinateur. Disponible à partir d’iOS 10 et Android 7 muni de clé de sécurité intégrée.

Donc il faut acheter ces clés sur le store de google et ensuite s’inscrire au programme avancé de sécurité.

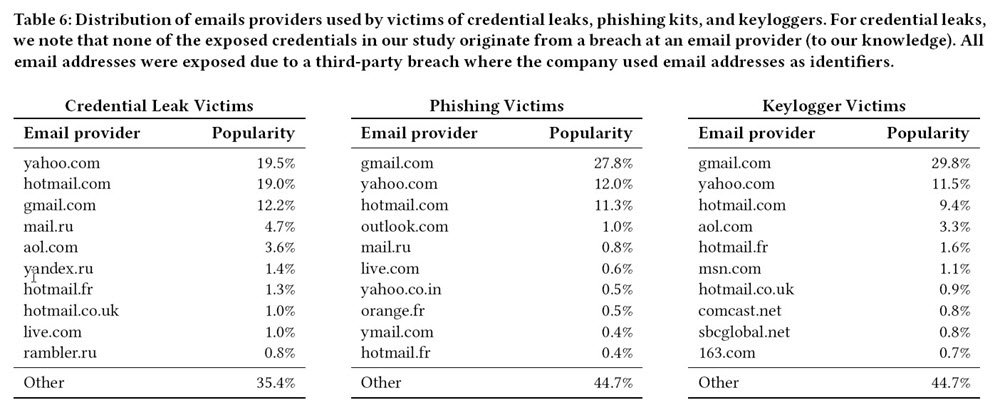

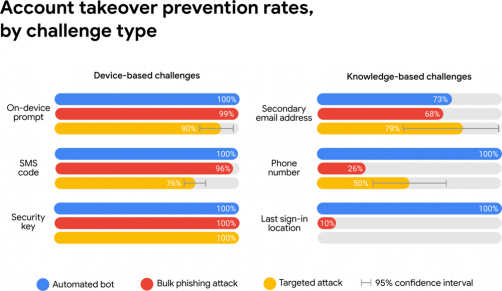

Etude sur la fiabilité des différents types de protection des mots de passe

Dans l’ensemble , la messsagerie reste la porte d’entrée des techniques de vols de mots de passe, phishing, petits programmes malveillants (hameçonnage, usurpation d’identité, fraude au président etc)…

Selon une étude de google, pour prévenir des attaques, selon 2 typologies de protection, celles basées sur des appareils, celle avec une clé de sécurité externe est le plus fiable avant le sms. La seconde technologie la plus fiable serait celle de l’email secondaire.

Faire un check up de son compte Google

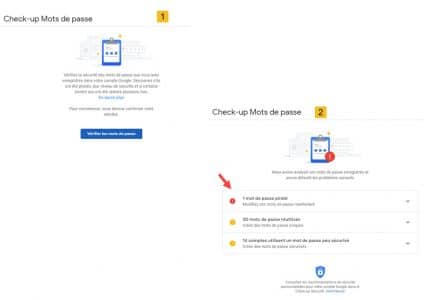

Vérifier dans sa boite mail, les emails corrompus

Il va scanner tous les emails en quelques instants et faire ressortir 3 niveaux d’analyse. Des mots de passe piratés, des mots de passé dupliqués, des mots de passe peu sécuriser ! Il faut aller sur ce lien : https://passwords.google.com/checkup/start?

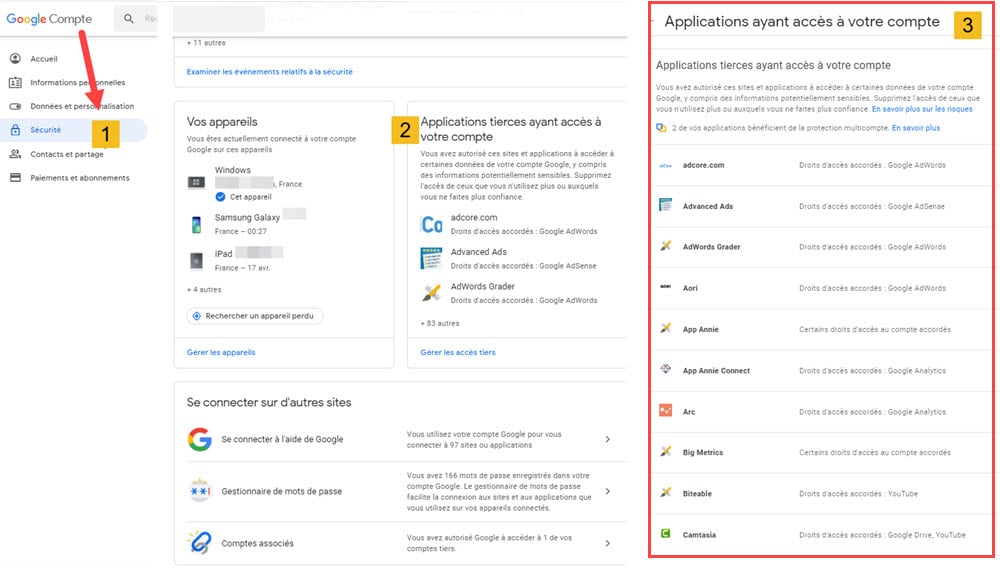

Gérer les accès des applications au compte Google

Ensuite cet autre utilitaire permet de faire le ménage parmi toutes les autorisations données sur le compte google. Souvent, cette procédure laisse apparaître des accès donnés à des applications qui ne sont plus valides, obsolètes.

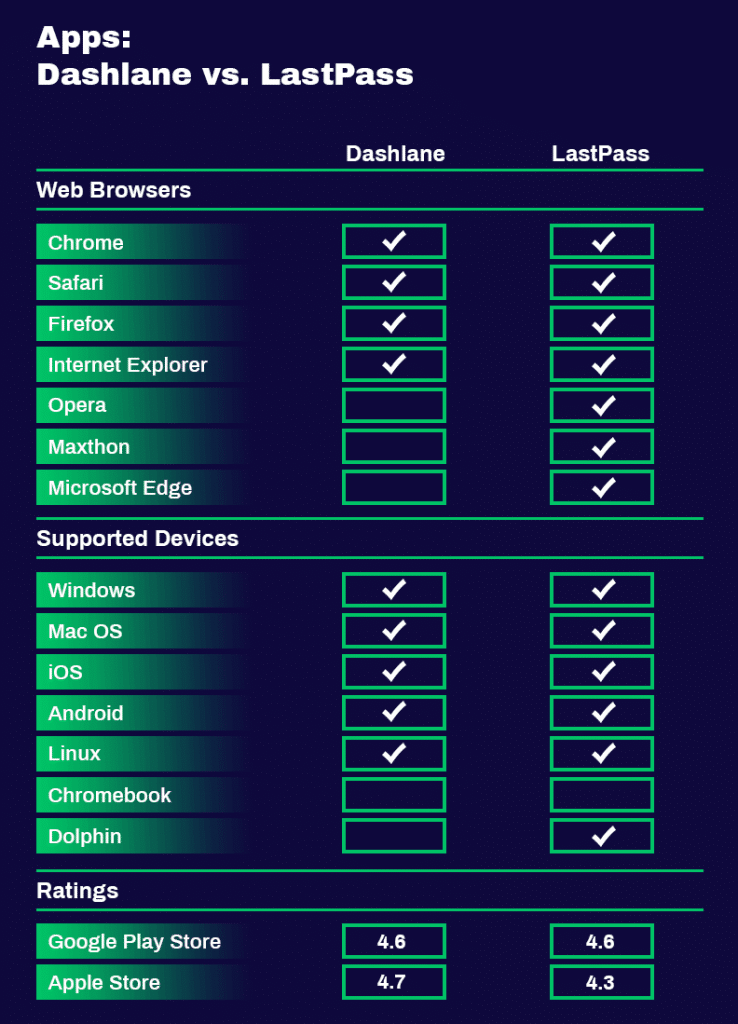

Utiliser un gestionnaire de mots de passe Google ou un d’autres solutions hors google

Google propose une solution gratuite et fiable de gestion de mots de passe. Mais on peut ne pas vouloir tout donner à google, justement, en cas de piratage du compte ! Donc des solutions existent bien sûr de gestion, création, stockage, en mode crypté dans les navigateurs des mots de passe. Lastpass, Dashlane font parties des ces apps de sécurisation. Un seul mot de passe maître doit être retenu, tout le reste est géré par ces solutions.

Protection des comptes Google sur Android

Univers des applications mobiles sur Android

- Google Play Protect pour les applications mobiles est intégrées sur tous les smartphones

- Google met aussi en place un programme pour lutter contre les failles de sécurité

- Plus d’infos : https://www.android.com/intl/fr_fr/security-center/

Protéger à distance contre le vol de données suite à la perte de son mobile

Si jamais vous perdez votre téléphone ou tablette Android, ou votre montre Wear OS, sachez que vous pouvez localiser et verrouiller votre appareil, et effacer ses données. Si vous avez ajouté un compte Google sur votre appareil, l’application Localiser mon appareil est activée par défaut. Suivez ces consignes afin de pouvoir localiser votre appareil si jamais vous le perdez.

Pour pouvoir localiser un téléphone Android, le verrouiller ou en effacer les données, les conditions suivantes doivent être réunies :

- L’appareil doit être allumé.

- Connecté à un compte Google.

- Connecté à un réseau Wi-Fi ou de données mobiles.

- Visible sur Google Play.

- Fonctionnalité de localisation doit être activée.

- L’application Localiser mon appareil doit être activée.

En revanche, si vous utilisez votre téléphone perdu pour la validation en deux étapes, vous devez disposer d’un numéro de téléphone secondaire ou d’un code de secours.

Ensuite il suffira de se rendre sur cette adresse pour gérer cette perte ou vol : https://www.google.com/android/find?u=0 . C’est loin d’être une solution idéale mais peut dépanner. Les quelques recommandations en cas de piratage sinon sont ici https://support.google.com/accounts/answer/6294825?hl=fr

12 bonnes pratiques pour garder un compte sécurisé + Mooc

- Choisir un bon mot de passe

- Changer régulièrement de mot de passe

- Régler les paramètres de récupération du compte

- Vérifier les applications et services qui ont accès au compte Google

- Mettre une double vérification de compte

- Sécuriser le mobile

- Ne jamais entrer manuellement des informations de compte sur des services non Google

- Consulter la page « Dernière activité sur le compte » dans Gmail

- Ne pas envoyer de mot de passe par mail

- Utiliser éventuellement des processus secondaires de récupération de compte

- Éventuellement utiliser en urgence la gestion distante de son mobile proposée par google

- S’abonner temporairement ou durablement au programme de clé de cryptage de google

SecNumAcademie Cours en ligne de cybersécurité pour tous

Enfin pour terminer, si vous vous sentez à même d’aller plus loin, suivez le Mooc de l’ANSI

Disponible ici : https://www.secnumacademie.gouv.fr/